Nivel Principiante

Imagina que tienes una casa y contratas a un equipo de «ladrones éticos» para que intenten entrar. Les das permiso para que busquen cualquier puerta o ventana abierta, cualquier cerradura débil o cualquier forma de colarse sin permiso. El Penetration Testing es exactamente eso, pero con una página web o una aplicación. Es un proceso donde un experto en seguridad, con tu permiso, intenta hackear tu sistema para encontrar vulnerabilidades y puntos débiles antes de que un atacante real los descubra.

Nivel Intermedio

El Penetration Testing, o pentesting, es un proceso de evaluación de seguridad donde un profesional simula un ataque cibernético controlado contra un sistema informático, una red o una aplicación. A diferencia de un escaneo de vulnerabilidades automatizado, que solo detecta problemas conocidos, un pentest es un proceso manual y creativo que busca vulnerabilidades que las herramientas automatizadas podrían pasar por alto.

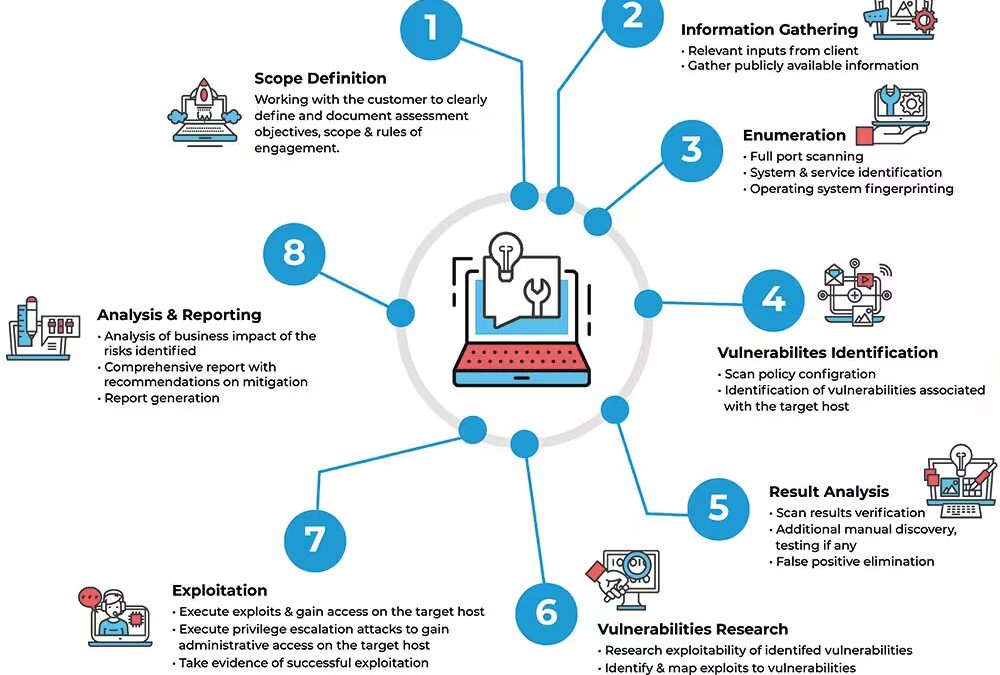

El objetivo del pentesting es identificar fallos de seguridad que podrían ser explotados por un atacante malicioso. El proceso implica:

- Planificación: Definir el alcance, los objetivos y las reglas del ataque.

- Reconocimiento: Recopilar información sobre el objetivo.

- Análisis de Vulnerabilidades: Escanear y analizar el sistema en busca de debilidades.

- Explotación: Intentar explotar las vulnerabilidades encontradas para demostrar el impacto real.

- Informes: Documentar los hallazgos, el proceso de explotación y las recomendaciones para solucionar los problemas.

Nivel Avanzado

Técnicamente, el Penetration Testing es una metodología de evaluación de seguridad que sigue un proceso estructurado para obtener una visión completa de las vulnerabilidades de un sistema. Los pentests se pueden clasificar en tres tipos principales, según la cantidad de información que se le da al evaluador:

- Prueba de Caja Negra (Black Box): El tester no tiene conocimiento previo del sistema. Simula el ataque de un intruso externo sin información.

- Prueba de Caja Blanca (White Box): El tester tiene acceso completo a la arquitectura interna, al código fuente y a la infraestructura. Esto permite una evaluación más profunda y exhaustiva.

- Prueba de Caja Gris (Gray Box): Es un punto intermedio, donde el tester tiene un conocimiento limitado del sistema (por ejemplo, credenciales de un usuario estándar).

Las vulnerabilidades que se buscan incluyen XSS, SQL Injection, CSRF, configuraciones erróneas del servidor y fallos en la lógica de negocio. Después de la explotación, el pentester prepara un informe detallado que no solo lista las vulnerabilidades, sino que también explica cómo las explotó y proporciona recomendaciones para mitigar el riesgo. El pentesting es una práctica de seguridad fundamental que complementa las auditorías de código y las revisiones de seguridad automatizadas, proporcionando una evaluación de la seguridad del mundo real.

« Volver al índice del glosario